Det er tre trinn i et phiskeangrep - Lokke, huke og fange

Spydphisking er den farligste formen for phisking. I motsetning til generiske, malbaserte angrep, innebærer spydphisking å finne ut informasjon om målet for å tilpasse phiskemailen for å gjøre den mer sannsynlig til å fungere.

Et spydphisking-angrep begynner med at den cyberkriminelle finner informasjon om målet, deretter bruker det målet til å bygge en forbindelse. For og så bruke den forbindelsen for å få målet til å utføre en handling. Les videre for å lære mer om de tre ulike trinnene i et spydphiske-angrep: Lokke, huke og fange.

Trinn 1: Informasjonen (Lokke)

Det første av de tre trinnene i et phiskeangrep er å gjøre klart agnet. Dette innebærer å finne ut detaljer om målet, som kan være så enkelt som å vite at de bruker en bestemt tjeneste eller jobber i en bestemt virksomhet. Dette er en av grunnene til at brudd på data der ingen ‘sensitiv’ informasjon blir kompromittert, fortsatt kan være særdeles farlig: hvis en tjeneste lekker en liste med bare e-postadresser til brukerne, så vil kriminelle få vite at alle eierne av disse e-postadressene bruker den tjenesten og kan målrette dem mot e-postmeldinger som later til å være fra den tjenesten.

I mer sofistikerte spydphiske-angrep kan cyberkriminelle hente detaljer fra profilene dine på sosiale medier for å bygge en svært tilpasset spydphiske-melding som med stor sannsynlighet vil overbevise deg om dens genuinitet.

Trinn 2: Løftet (Huke)

Når angriperen har skaffet seg den nødvendige informasjonen til å bruke som agn, må de deretter legge ut kroken. For å få målet til å utføre en handling, må angriperen love noe eller skremme dem til en handling.

Ofte innebærer kroken å få målet til å tro at en av kontoene deres er blitt kompromittert, noe som skaper en følelse av liten tid og får målet til å handle raskt - kanskje uten å tenke skikkelig over handlingene deres. Angriperen kan deretter omdirigere målet til å følge en lenke til en side der de kan skaffe offerets informasjon og detaljer.

Trinn 3: Angrepet (Fange)

Den tredje fasen av phisking er selve angrepet. Den cyberkriminelle sender ut e-posten, og forbereder seg på at byttet skal falle for agnet.

Hva angriperens neste handling vil være, vil avhenge av svindelens art. Hvis de for eksempel brukte en destinasjonsside for å få offerets e-postpassord, kan de deretter logge seg på offerets e-postkonto for å hente mer informasjon og begynne å sende ytterligere phiskemailer til offerets kontakter.

Lær hvordan usecure hjelper bedrifter med å drive sikker oppførsel med intelligent automatisert opplæring i cybersikkerhet.

Hvordan kan jeg beskytte min organisasjon mot phiskeangrep?

For å kunne beskytte virksomheten din mot phisking, er det viktig å forstå trusselen. Hvorfor vil noen angripe akkurat din virksomheten? Hvilke data har du som er verdifulle? Hvilke økonomiske transaksjoner utfører du som en cyberkriminell kan prøve å få tak i med en forfalsket faktura?

1. To-faktor autentisering

Fler-faktorautentisering er helt avgjørende for å beskytte kontoene dine mot phisking. Den legger til enda en forsvarslinje, noe som betyr at selv om du faller for et phiskeangrep og gir bort e-postpassordet ditt, vil du fremdeles kunne stoppe angriperen fra å få tilgang til kontoen din.

2. Nettbevissthetstrening

Siden phisking kan utføres på så mange forskjellige måter, er det ikke en enkel teknisk løsning som kan stoppe det. Mennesker vil alltid være risikofaktoren når det gjelder phisking. Dette er grunnen til at trening og opplæring er helt essensielt.

Dine ansatte bør læres hvordan de skal se etter tegn på phisking, og at de alltid skal vise ekstra varsomhet når en følger lenker fra uventede e-poster. Å registrere brukerne dine på opplæringskurs for nettbevissthet, vil bidra til å dempe trusselen om phiskemailer.

3. Simulert phisking

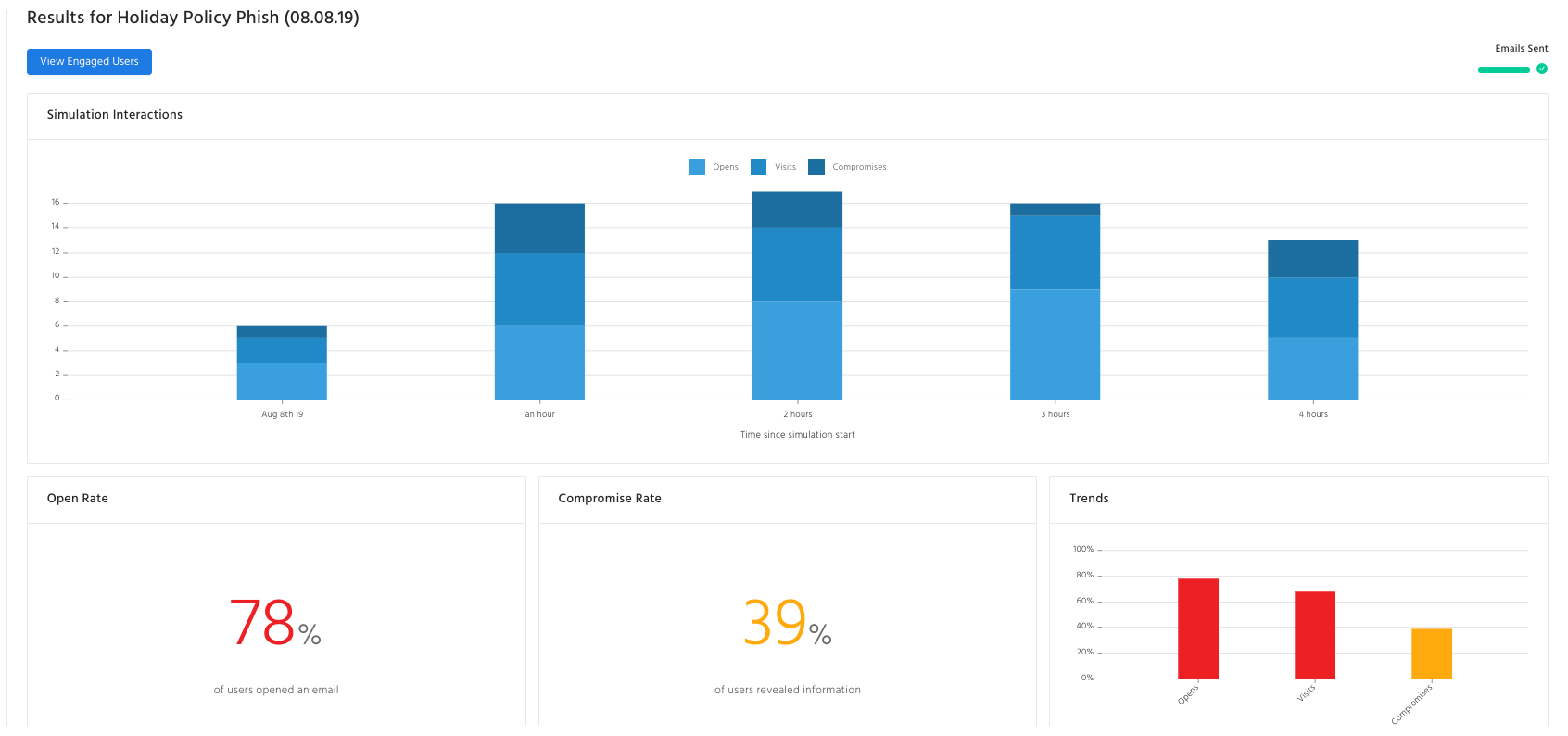

Mens opplæring av ansatte er viktig, lar phiskesimulering deg se hvordan de ansatte presterer når de blir møtt med et virkelig scenario. Simuleringer lar dine ansatte se hvor enkelt det er å falle for en phiske-e-post, og er svært effektive virkemidler til å lære opp de ansatte ettersom de er langt mer sannsynlig å huske å ha falt for en simulert phiske-e-post enn om de bare ville tatt et kurs.

Gjør mennesker om til ditt sterkeste forsvar

usecure er en Human Risiko Management (HRM) plattform som styrker bedrifter og hjelper dem å redusere brukerrelaterte sikkerhetstabber, samtidig å bygge en cybersikker arbeidskraft og oppnå retningslinjer gjennom automatiske opplæringsprogram for brukeren.

usecure plattformen er brukt av ledende IT bedrifter og Managed Service Providers (MSP’er) verden over. usecure analyserer, reduserer og overvåker menneskelig cyberrisiko ved å drive sikkerhetstrening og kurs, phishing simulering (også kjent som phisking på norsk), automatisert retningslinjeprogram (policy management) og kontinuerlig dark web overvåkning - alt på samme plattform.