Der ultimative Leitfaden zur Dark-Web-Überwachung 2023

Die Dark-Web-Überwachung ist ein wichtiger Bestandteil jeder umfassenden Cybersicherheitsstrategie, aber angesichts der sich ständig weiterentwickelnden Natur des Dark Web kann es schwierig sein, zu wissen, wo man anfangen soll.

In diesem ultimativen Leitfaden zur Dark-Web-Überwachung im Jahr 2023 bieten wir einen umfassenden Überblick über das Dark Web, die Überwachungstechniken und umsetzbare Schritte, die Sie zum Schutz Ihrer digitalen Vermögenswerte unternehmen können.

Egal, ob Sie ein Kleinunternehmer oder ein Experte für Cybersicherheit sind, dieser Leitfaden vermittelt Ihnen das Wissen, das Sie benötigen, um den Bedrohungen durch das Dark Web immer einen Schritt voraus zu sein.

In diesem Blog behandeln wir Folgendes:

- Was ist Dark-Web-Überwachung?

- Lohnt sich Dark-Web-Überwachung?

- Was sind „kompromittierte Anmeldeinformationen“?

- Arten kompromittierter Anmeldeinformationen, die durch Dark-Web-Überwachung gefunden wurden

- Welche Vorteile bietet die Nutzung eines Dark-Web-Überwachungsdienstes?

- Welche Konsequenzen hat es, die Dark-Web-Überwachung zu ignorieren?

- Wie funktionieren Dark-Web-Überwachungstools?

- Was macht das beste Dark-Web-Überwachungstool aus?

- Wie wählt man den besten Anbieter für Dark-Web-Überwachung aus?

- 5 Schritte zur Implementierung der Dark-Web-Überwachung

- Holen Sie sich das richtige Tool zum Schutz Ihrer Geschäftsdaten

Was ist Dark-Web-Überwachung?

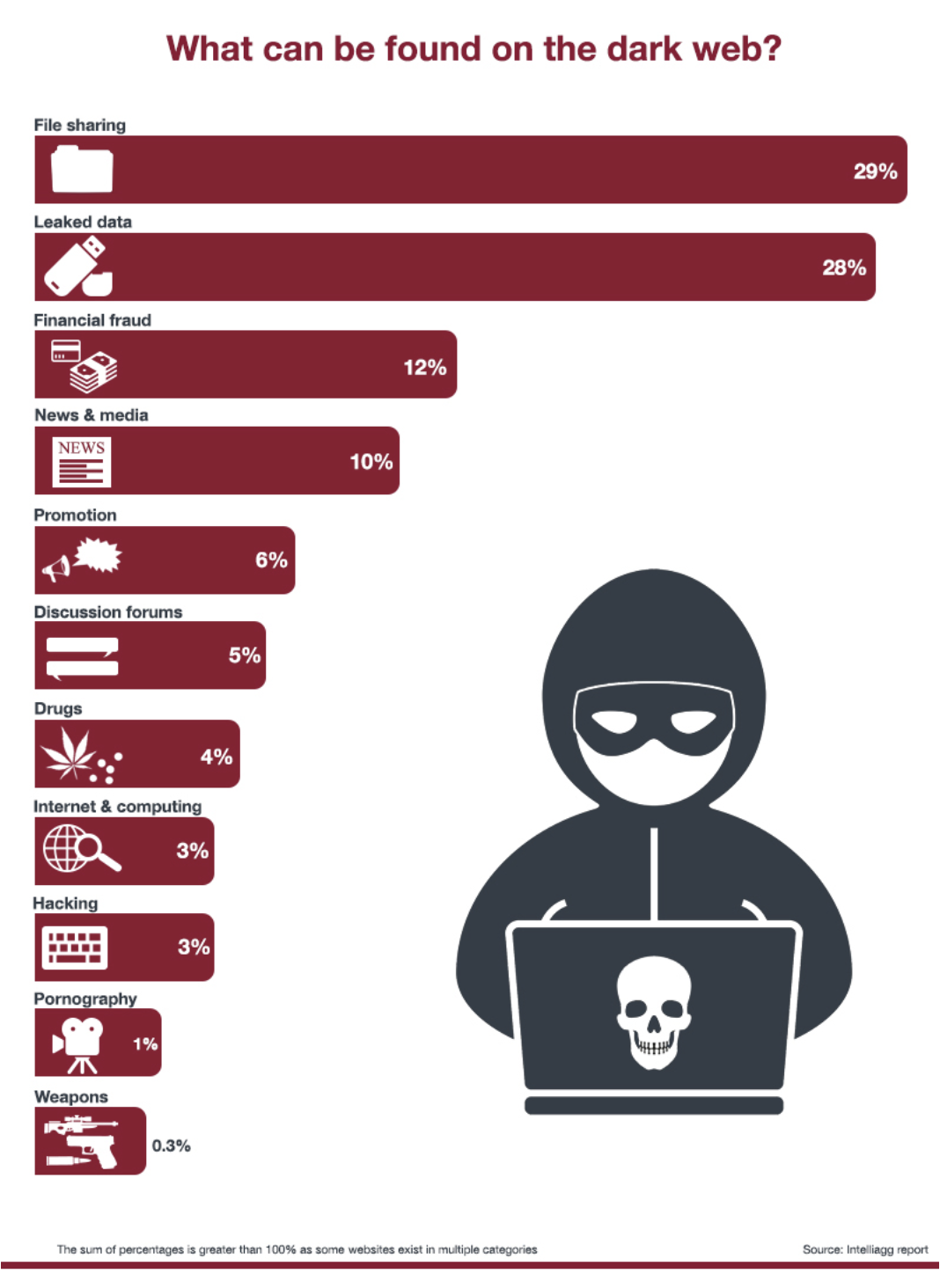

Das Dark Web ist ein Zufluchtsort für Kriminelle, die Sicherheitslücken ausnutzen und ahnungslosen Opfern vertrauliche Informationen stehlen wollen. Laut Intelliagg-Bericht sind dies die häufigsten Arten krimineller Aktivitäten im Dark Web.

Unter Dark-Web-Überwachung versteht man den Prozess der Überwachung des Dark Web, einem Teil des Internets, der über herkömmliche Suchmaschinen oder Webbrowser nicht zugänglich ist.

Bei der Dark-Web-Überwachung werden spezielle Software und Tools eingesetzt, um Daten im Dark Web zu suchen und zu analysieren. Dies kann die Überwachung auf bestimmte Schlüsselwörter oder Phrasen umfassen, die sich auf ein Unternehmen oder eine Einzelperson beziehen, wie z. B. Anmeldeinformationen, Finanzinformationen oder persönliche Daten. Das Ziel der Dark-Web-Überwachung besteht darin, potenzielle Bedrohungen und Schwachstellen zu identifizieren, bevor sie von Cyberkriminellen ausgenutzt werden können.

Aufgrund der wachsenden Risiken, die das Dark Web mit sich bringt, hat der Einsatz von Dark-Web-Monitoring in den letzten Jahren zunehmend zugenommen. Daher wird erwartet, dass eine größere Anzahl von Unternehmen die Dark-Web-Überwachung als integralen Bestandteil ihrer gesamten Sicherheitsstrategie zum Schutz vor potenziellen Bedrohungen integrieren wird.

Lohnt sich Dark-Web-Überwachung?

Die Kosten für einen Dark-Web-Überwachungsdienst variieren je nach Anbieter und dem von Ihnen benötigten Serviceniveau. Laut einer Studie von IBM Security aus dem Jahr 2020 können die Kosten einer Datenschutzverletzung jedoch erheblich sein und durchschnittlich 3,86 Millionen US-Dollar pro Vorfall betragen.

Check Point Research (CPR) hat im vergangenen Monat eine Zunahme der Diskussionen in Dark-Web-Foren über die unbefugte Weitergabe oder den Verkauf kompromittierter Premium-Konten für ChatGPT gemeldet. Dies sind ihre wichtigsten Erkenntnisse zur Situation:

- Leck und kostenlose Veröffentlichung von Zugangsdaten zu ChatGPT-Konten

- Handel mit gestohlenen Premium-ChatGPT-Konten

- Bruteforcing- und Checkers-Tools für ChatGPT – Tools, die es Cyberkriminellen ermöglichen, in ChatGPT-Konten einzudringen, indem sie riesige Listen mit E-Mail-Adressen und Passwörtern durchgehen und versuchen, die richtige Kombination für den Zugriff auf bestehende Konten zu erraten.

- ChatGPT-Konten als Service – spezieller Dienst, der die Eröffnung von ChatGPT-Premiumkonten ermöglicht, höchstwahrscheinlich mithilfe gestohlener Zahlungskarten.

Als Sie dachten, die Daten Ihres Unternehmens seien sicher und zuverlässig, zerschmetterte das ChatGPT-Datenleck diese Illusion. Es ist eine deutliche Erinnerung daran, dass die unerwartetsten Datenschutzverletzungen passieren können und auch passieren. Bedenken Sie nur die potenziellen Kosten einer Datenschutzverletzung. Die Investition in einen Dark-Web-Überwachungsdienst ist im Vergleich dazu nur eine Kleinigkeit.

Was sind „kompromittierte Anmeldeinformationen“?

Unter kompromittierten Zugangsdaten versteht man Anmeldedaten wie Benutzernamen und Passwörter, die gestohlen oder von einer unbefugten Person oder Organisation erlangt wurden.

Wenn ein Angreifer Zugriff auf die Anmeldeinformationen einer Person erhält, kann er diese nutzen, um sich als diese Person auszugeben und auf vertrauliche Informationen oder Systeme zuzugreifen.

Es ist wichtig, Maßnahmen zum Schutz und zur Überwachung der Anmeldeinformationen zu ergreifen, da diese ein erhebliches Sicherheitsrisiko für Unternehmen darstellen. Durchgesickerte Zugangsdaten können zu Datenschutzverletzungen und verschiedenen Cyberangriffen führen, darunter Phishing-Angriffe, Malware-Infektionen, Credential-Stuffing-Angriffe oder Brute-Force-Angriffe.

Arten von Anmeldeinformationen, die über Dark-Web-Überwachungstools gefunden werden

Durch Dark-Web-Überwachung können verschiedene Arten von Mitarbeiteranmeldeinformationen aufgedeckt werden, darunter:

-

Benutzernamen und Passwörter

Cyberkriminelle stehlen häufig Anmeldedaten und verkaufen sie im Dark Web. Diese Anmeldeinformationen können ihnen Zugriff auf das Netzwerk des Unternehmens und sensible Daten ermöglichen. -

Persönlich identifizierbare Informationen (PII)

PII wie Namen, Adressen und Sozialversicherungsnummern können verwendet werden, um Identitäten zu stehlen oder andere Formen des Betrugs zu begehen. -

E-mailadressen

Geschäftliche E-Mail-Adressen können für Phishing-Angriffe oder Spam verwendet werden. -

Finanzinformation

Kreditkartennummern, Bankkontoinformationen und andere Finanzinformationen können für betrügerische Einkäufe oder Identitätsdiebstahl verwendet werden. -

Antworten auf Sicherheitsfragen

Cyberkriminelle können mithilfe der Antworten auf Sicherheitsfragen Passwörter zurücksetzen und sich Zugriff auf Mitarbeiterkonten verschaffen. -

Mitarbeiteridentifikationsnummern

Mitarbeiteridentifikationsnummern können verwendet werden, um sich als Mitarbeiter auszugeben oder andere Formen des Betrugs zu begehen. -

Digitale Zertifikate

Digitale Zertifikate, die zur Sicherung der Kommunikation zwischen Mitarbeitern und Kunden verwendet werden, können gestohlen und im Dark Web verkauft werden, sodass Cyberkriminelle vertrauliche Gespräche abhören können.

Welche Vorteile bietet die Nutzung eines Dark-Web-Überwachungsdienstes?

Dark-Web-Überwachungsdienste bieten mehrere Vorteile, die für jedes Unternehmen, das seine Daten schützen möchte, von wesentlicher Bedeutung sind. Hier sind einige der wichtigsten Vorteile, die Sie aus dem Service ziehen können.

-

Proaktive Bedrohungsinformationen

Dark-Web-Überwachungsdienste bieten proaktive Bedrohungsinformationen, die Ihnen helfen können, neuen Bedrohungen einen Schritt voraus zu sein und Ihre sensiblen Daten zu schützen. -

Frühzeitige Erkennung von Datenschutzverstößen

Dark-Web-Überwachungsdienste können Datenverstöße erkennen, bevor sie zu größeren Sicherheitsvorfällen werden, und geben Ihnen die Möglichkeit, Maßnahmen zu ergreifen, bevor sich der Verstoß weit verbreitet. -

Schützen Sie Ihren Ruf

Durch die Überwachung des Dark Web können Sie potenzielle Bedrohungen erkennen und Maßnahmen zu deren Eindämmung ergreifen, bevor sie öffentlich werden. Dies kann dazu beitragen, den Ruf Ihres Unternehmens zu schützen und das Vertrauen der Kunden aufrechtzuerhalten. -

Einhaltung

Dark-Web-Überwachungsdienste können Ihnen dabei helfen, Vorschriften einzuhalten, die Unternehmen zum Schutz sensibler Informationen verpflichten, und so mögliche Bußgelder oder rechtliche Schritte zu vermeiden. -

Wettbewerbsvorteil

Durch die Überwachung des Dark Web können Sie Ihren Mitbewerbern einen Schritt voraus sein, wenn es um neue Bedrohungen geht. Es kann dazu beitragen, einen Wettbewerbsvorteil für Ihr Unternehmen zu entwickeln.

Welche Konsequenzen hat es, die Dark-Web-Überwachung zu ignorieren?

Das Versäumnis, offengelegte Zugangsdaten im Dark Web zu überwachen, kann für Unternehmen zu einer Reihe von Problemen führen, darunter:

-

Datenschutzverletzungen

Wenn sich Cyberkriminelle mithilfe kompromittierter Zugangsdaten Zugriff auf das Netzwerk eines Unternehmens verschaffen, können sie vertrauliche Informationen wie Kundendaten, Finanzunterlagen und geistiges Eigentum stehlen. Dies kann zu erheblichen finanziellen Verlusten und Reputationsschäden für das Unternehmen führen.

-

Finanzbetrug

Cyberkriminelle können kompromittierte Zugangsdaten nutzen, um Finanzbetrug zu begehen, z. B. für die Durchführung nicht autorisierter Transaktionen oder den Zugriff auf Firmenbankkonten.

-

Ransomware-Angriffe

Ransomware ist eine Art von Malware, die die Daten eines Unternehmens verschlüsselt und für deren Freigabe eine Zahlung verlangt. Cyberkriminelle können kompromittierte Zugangsdaten nutzen, um sich Zugriff auf das Netzwerk eines Unternehmens zu verschaffen und Ransomware einzusetzen, was zu erheblichen Störungen und finanziellen Verlusten führt.

-

Reputationsschaden

Eine Datenschutzverletzung oder ein anderer Cyberangriff kann den Ruf eines Unternehmens schädigen und zu Geschäftseinbußen, rechtlichen Schritten und einem langfristigen Imageschaden der Marke führen.

-

Compliance-Verstöße

Viele Branchen unterliegen Datenschutzbestimmungen wie der Datenschutz-Grundverordnung (DSGVO) und dem Health Insurance Portability and Accountability Act (HIPAA). Kompromittierte Zugangsdaten können zu Verstößen gegen diese Vorschriften führen und erhebliche Geldstrafen und rechtliche Schritte zur Folge haben.

Aus diesem Grund ist es für Unternehmen wichtig, das Dark Web auf offengelegte Anmeldedaten von Mitarbeitern zu überwachen. Auf diese Weise können Unternehmen potenzielle Cyber-Bedrohungen proaktiv erkennen und darauf reagieren, bevor sie Schaden anrichten.

Wie funktionieren Dark-Web-Überwachungstools?

Dark-Web-Überwachungstools funktionieren, indem sie das Dark Web und Deep Web kontinuierlich nach Daten durchsuchen, die für ein Unternehmen relevant sein könnten. Dazu gehören Daten wie Mitarbeiteranmeldedaten, Kreditkartennummern und andere sensible Informationen, die gestohlen und im Dark Web verkauft werden können.

Sobald das Tool geschäftsbezogene Daten identifiziert, führt es eine Reihe von Prüfungen durch, um festzustellen, ob die Daten legitim sind und ein Risiko für das Unternehmen darstellen. Wenn die Daten als legitim verifiziert werden, generiert das Tool eine Warnung und benachrichtigt das Unternehmen über die kompromittierten Daten.

Das Folgende ist ein typischer Prozess, den Dark-Web-Überwachungstools normalerweise durchlaufen:

-

Scannen Sie das Dark Web

Der erste Schritt bei der Dark-Web-Überwachung besteht darin, das Dark Web zu scannen, um gestohlene oder kompromittierte Daten im Zusammenhang mit dem Unternehmen zu identifizieren. Dies geschieht in der Regel mithilfe spezieller Software, die die versteckten Websites, Foren und Marktplätze des Dark Web durchsuchen kann.

-

Identifizieren Sie kompromittierte Daten

Sobald das Dark Web gescannt wird, identifiziert die Software alle gestohlenen oder kompromittierten Daten im Zusammenhang mit dem Unternehmen. Dazu können Anmeldeinformationen, persönliche Informationen, Finanzinformationen und andere sensible Daten gehören.

-

Benachrichtigen Sie das Unternehmen

Sobald kompromittierte Daten identifiziert werden, warnt die Software das Unternehmen vor der potenziellen Bedrohung. Dadurch kann das Unternehmen sofort Maßnahmen ergreifen, um alle betroffenen Konten zu sichern, Passwörter zurückzusetzen und mögliche Verstöße zu untersuchen.

-

Verstoßbericht

Dark-Web-Überwachungssoftware bietet Unternehmen detaillierte Berichte über alle kompromittierten Daten, die im Dark Web gefunden werden. Diese Berichte können Unternehmen dabei helfen, Schwachstellen in ihren Sicherheitssystemen zu erkennen und proaktive Maßnahmen zur Stärkung ihrer Abwehrmaßnahmen zu ergreifen.

-

Laufende Überwachung

Dark-Web-Überwachung ist kein einmaliges Ereignis. Stattdessen handelt es sich um einen fortlaufenden Prozess, bei dem das Dark Web kontinuierlich auf neue Bedrohungen überwacht wird. Dies hilft Unternehmen, Cyberkriminellen einen Schritt voraus zu sein und potenzielle Datenschutzverletzungen zu vermeiden.

Was macht das beste Dark-Web-Überwachungstool aus?

Die Wahl des richtigen Dark-Web-Überwachungstools kann eine Herausforderung sein. Die Kriterien für Unternehmen bei der Auswahl eines geeigneten Dark-Web-Überwachungsdienstes variieren je nach den spezifischen Geschäftsanforderungen. Hier sind jedoch die wichtigsten Faktoren, die Sie bei der Suche nach einem geeigneten Tool für Ihr Unternehmen berücksichtigen sollten.

-

Ganzheitliche Abdeckung

Für einen Dark-Web-Überwachungsdienst ist es wichtig, eine umfassende Abdeckung des Dark Web bereitzustellen, einschließlich öffentlicher und privater Marktplätze, Foren und anderer Online-Quellen. Dadurch wird sichergestellt, dass alle potenziellen Bedrohungen und Schwachstellen identifiziert und überwacht werden, sodass Unternehmen ein vollständiges Bild ihrer Sicherheitslage erhalten. -

Echtzeitwarnungen

Ein guter Dark-Web-Überwachungsdienst sollte Echtzeitwarnungen bereitstellen, wenn potenzielle Bedrohungen erkannt werden. Diese Warnungen sollten an die spezifischen Bedürfnisse der Organisation anpassbar sein. Für Benutzer ist es praktisch, wenn die Benachrichtigungen über mehrere Kanäle wie E-Mail, SMS oder mobile App-Benachrichtigungen übermittelt werden können. -

Anpassbare Dashboards und Berichte

Ein Dark-Web-Überwachungstool sollte anpassbare Dashboards und Berichte bereitstellen, die es Benutzern ermöglichen, ihre Dark-Web-Überwachungsdaten auf eine Weise anzuzeigen, die für ihre Bedürfnisse relevant ist. Dazu können Kennzahlen wie die Anzahl erkannter potenzieller Bedrohungen, die Art der kompromittierten Daten und die geografischen Standorte der Bedrohungsakteure gehören. -

Umsetzbare Informationen

Ein empfehlenswerter Dark-Web-Überwachungsdienst sollte verwertbare Informationen liefern, die Unternehmen nutzen können, um Bedrohungen und Schwachstellen proaktiv zu mindern. Dazu können Empfehlungen zur Stärkung der Sicherheitsmaßnahmen gehören, wie z. B. das Ändern von Passwörtern oder die Implementierung einer Multi-Faktor-Authentifizierung, oder Warnungen vor verdächtigen Aktivitäten, die möglicherweise einer weiteren Untersuchung bedürfen. -

Integration in die bestehende Sicherheitsinfrastruktur

Ein benutzerfreundlicher Dark-Web-Überwachungsdienst sollte sich nahtlos in die bestehende Sicherheitsinfrastruktur Ihres Unternehmens integrieren lassen, einschließlich SIEM-Systemen (Security Information and Event Management), EDR-Tools (Endpoint Detection and Response) und Threat Intelligence-Plattformen. Dadurch können Unternehmen ihre bestehenden Investitionen in Sicherheitstechnologie nutzen und ihre Sicherheitsabläufe optimieren. -

Starker Datenschutz und Sicherheit

Der beste Dark-Web-Überwachungsdienst sollte über strenge Datenschutz- und Sicherheitsmaßnahmen verfügen, um die vertraulichen Informationen, die überwacht werden, zu schützen. Dies kann die Verschlüsselung ruhender und übertragener Daten, eine Multi-Faktor-Authentifizierung für den Zugriff auf den Dienst sowie regelmäßige Sicherheitsüberprüfungen und Schwachstellentests umfassen.

Wie wählt man den besten Anbieter für Dark-Web-Überwachung aus?

Die Auswahl des richtigen Dark-Web-Überwachungsanbieters für die Bereitstellung des Dienstes ist von entscheidender Bedeutung. Bei der Bewertung potenzieller Anbieter sind folgende Faktoren zu berücksichtigen:

-

Ruf und Erfahrung

Suchen Sie nach einem Anbieter mit nachweislicher Erfolgsbilanz und umfangreicher Erfahrung im Bereich der Dark-Web-Überwachung. Ziehen Sie in Betracht, Bewertungen anderer MSPs zu lesen und bitten Sie den Anbieter um Referenzen, um sicherzustellen, dass dieser einen guten Ruf hat. -

Datenschutz und Sicherheit

Wählen Sie einen Anbieter, der sich stark für Datenschutz und Sicherheit einsetzt. Erkundigen Sie sich nach ihren Datenverarbeitungs- und Speicherpraktiken und stellen Sie sicher, dass sie die relevanten Vorschriften einhalten. -

Anpassung und Flexibilität

Suchen Sie nach einem Anbieter, der maßgeschneiderte Lösungen anbieten kann, um die spezifischen Bedürfnisse Ihrer Kunden zu erfüllen. Stellen Sie sicher, dass ihre Dienste flexibel sind und problemlos in Ihre bestehenden Cybersicherheitsangebote integriert werden können. -

Preise und Support

Bewerten Sie die Preisstruktur des Anbieters und stellen Sie sicher, dass sie mit Ihrem Cybersicherheitsbudget übereinstimmt. Berücksichtigen Sie den Grad der angebotenen Unterstützung, z. B. Schulung und technischen Support.

5 Schritte zur Implementierung der Dark-Web-Überwachung

Nachdem Sie sich für einen Dark-Web-Überwachungsdienstleister und ein Tool entschieden haben, können Sie mit den folgenden Schritten beginnen, das Dark Web zu überwachen und Ihre Geschäftsdaten zu schützen:

-

Definieren Sie Ihren Umfang

Identifizieren Sie, welche Daten Sie überwachen möchten, z. B. Ihren Firmennamen, Ihre Domäne oder vertrauliche Informationen. Dies wird Ihnen helfen, die richtigen Warnungen und Filter einzurichten. -

Richten Sie Benachrichtigungen ein

Konfigurieren Sie Benachrichtigungen für die von Ihnen ausgewählten Schlüsselwörter und Datentypen. Richten Sie Echtzeitwarnungen per E-Mail oder SMS ein, damit Sie schnell reagieren können, wenn eine Bedrohung erkannt wird. -

Rezensionsberichte

Überprüfen Sie regelmäßig die von Ihrem Überwachungstool generierten Berichte. Dies wird Ihnen helfen, über neu auftretende Bedrohungen auf dem Laufenden zu bleiben und potenzielle Schwachstellen zu identifizieren. -

Handeln Sie

Wenn eine Bedrohung erkannt wird, ergreifen Sie sofort Maßnahmen. Dies kann die Kontaktaufnahme mit den Strafverfolgungsbehörden, das Ergreifen von Maßnahmen zum Schutz Ihrer Daten oder die Kommunikation mit Ihren Kunden und Stakeholdern umfassen. -

Kontinuierlich überwachen

Cyber-Bedrohungen entwickeln sich ständig weiter. Daher ist es wichtig, das Dark Web kontinuierlich auf neue Bedrohungen und Schwachstellen zu überwachen. Überprüfen Sie regelmäßig Ihr Überwachungstool und passen Sie Ihre Warnungen und Filter nach Bedarf an.

Holen Sie sich jetzt das richtige Tool zum Schutz Ihrer Geschäftsdaten

Das Dark Web bleibt ein düsterer und gefährlicher Ort, an dem kriminelle Aktivitäten florieren. Mit der Weiterentwicklung der Technologie entwickeln sich auch die Methoden und Techniken weiter, mit denen Cyberkriminelle die Anonymität des Dark Web ausnutzen.

Wenn Sie jedoch die Funktionsweise des Dark Web verstehen, verschiedene Überwachungstechniken einsetzen und über neue Trends und Bedrohungen auf dem Laufenden bleiben, können Sie Ihre digitalen Vermögenswerte schützen.

Machen Sie sich Sorgen um die Sicherheit der Online-Informationen Ihrer Organisation? Unser Dark-Web-Überwachungstool uBreach bietet eine leistungsstarke und benutzerfreundliche Plattform zum Scannen des Dark Web und zum Schutz Ihrer digitalen Vermögenswerte. Nutzen Sie die 14-tägige kostenlose Testversion und sorgen Sie noch heute für die Sicherheit Ihrer Geschäftsdaten!

.png)